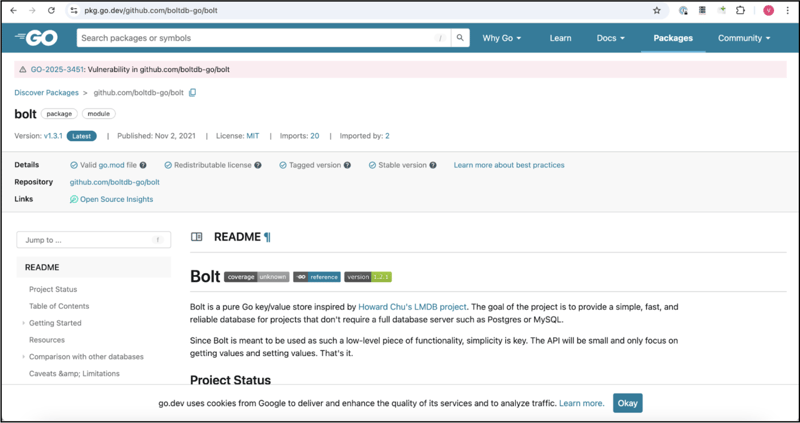

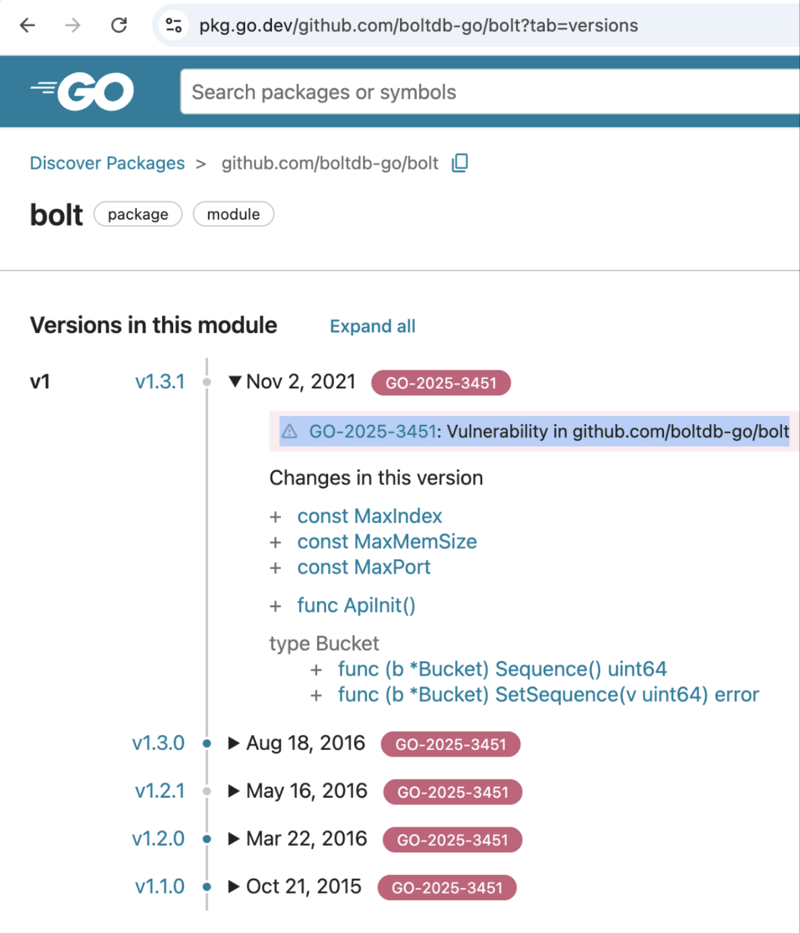

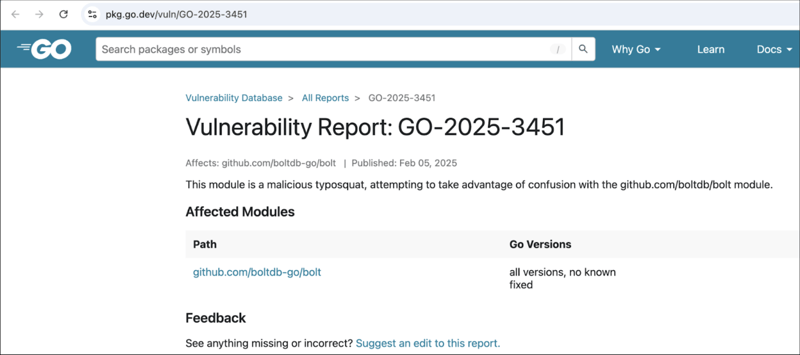

>研究人员最近在boltdb中发现了另一个软件供应链问题,这是go编程环境中流行的数据库。发现boltdb go模块被发现后dotodo并包含隐藏的恶意代码。此版本利用了go如何管理和缓存其模块,从而允许它忽略了几年。此后门允许黑客通过服务器远程控制感染的计算机,该计算机通过命令和控制服务器发送命令。有害版本(1.3.1)于2021年11月在hub上发布。发行后,go模块镜面服务将其永久存储。

>

什么是错字蹲攻击?

当坏演员使用与受欢迎的名称非常相似的名称创建并将有害软件包上传到在线库中时,就会发生

错别字蹲攻击。他们希望人们会错误地下载并安装这些危险版本,而不是他们认为的合法软件。

>在这里阅读更多 –

https://snyk.io/blog/typosquatting-attacks/ >

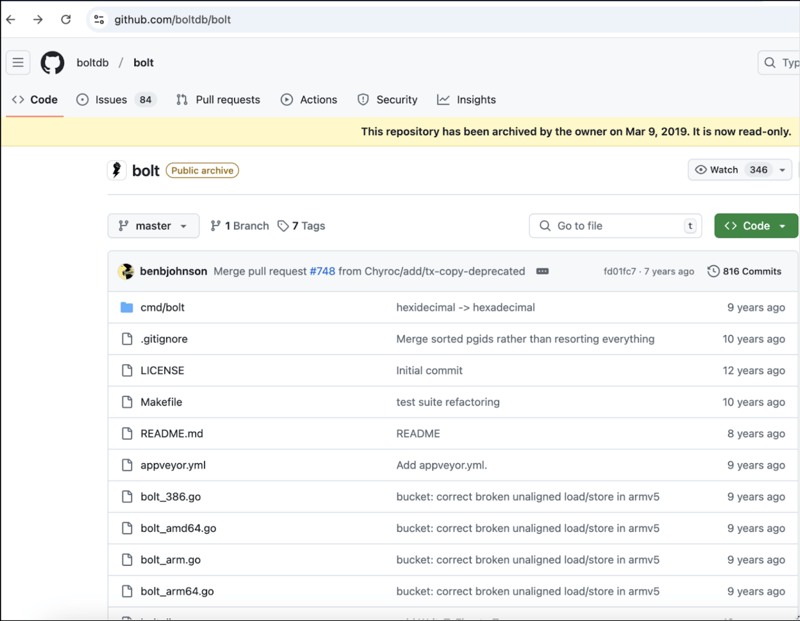

恶意GO模块镜的名为github.com/botdb-go/bolt,类似于原始的github.com/boltdb/bolt。但是,发现恶意软件包被恢复为实际的合法版本,但是,Go模块镜子的无限期缓存被启动,并缓解了后排模块。在这里发挥重要作用的另一点是,我们现在希望将我们的系统更新为最新的依赖项,这使开发人员更新了在系统中保留3年的版本。插座研究人员于年1月30日向Github和Google报告了GO模块镜,该模块在GO模块代理上被缓存,该模块继续为客户提供服务。

自2015年以来,原始存储库中已经有80多个未解决的问题。

自2015年以来,原始存储库中已经有80多个未解决的问题。

>

影响

- 影响了成千上万的组织三年多

- >供应链生态系统中的一个很大缺陷

- 恶意软件包仍然可以在GO模块代理上搜索

- 采取的动作

根据2025年2月7日的

> arstechnia

的更新,Google代表提供了以下语句:

“该模块已从GO模块代理和GitHub中删除,我们将其添加到GO漏洞数据库中,以供任何认为可能受到影响的人。我们通过

capslock

>> 的能力分析等修复来解决此问题,并与 deps.devs.dev 进行比较。 我们要感谢Socket和检测到该模块并正在解决修复程序的GO团队贡献者。我们将继续与更广泛的行业合作,以提高人们对诸如此类的常见开源安全问题的认识,并通过SLSA和OpenSSF等计划进行的工作。 Go Module Mirror的脆弱软件包已从GitHub中删除。

减轻

减轻

遵循供应链风险和最佳实践:

>检查减轻软件供应链攻击的4个最佳实践

https://snyk.io/blog/supply-chn-risks-and-best-practices/ 使用Snyk保护软件供应链

>

参考:

https://snyk.io/articles/software-supply-chain-security/#best

https://snyk.io/solutions/software-supply-chain-security/

- https://security.snyk.io/vuln/SNYK-GOLANG-GITHUBCOMBOLTDBGOBOLT-868841

- https://socket.dev/blog/malicious-package-exploits-go-module-proxy-caching-for-persistence

- https://thehackernews.com/2025/02/malicious-go-package-exploits-module.html

以上就是不要通过 – 恶意包装警报的详细内容,更多请关注php中文网其它相关文章!

微信扫一扫打赏

微信扫一扫打赏

支付宝扫一扫打赏

支付宝扫一扫打赏